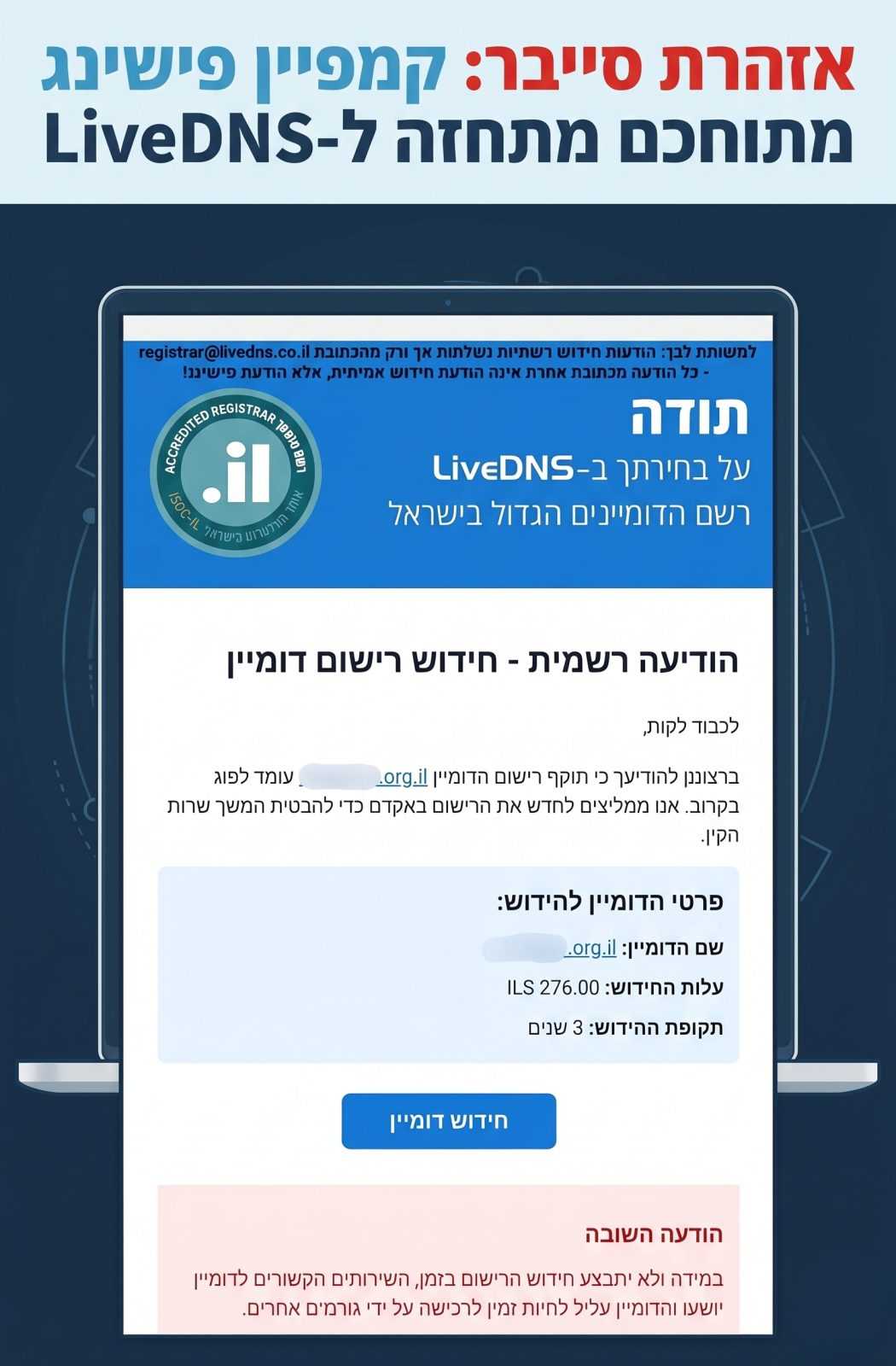

רשת האינטרנט הישראלית מתמודדת בימים אלו עם גל חדש ומתוחכם של מתקפות סייבר. על פי דיווחים עדכניים המופצים בערוצי אבטחת מידע, תוקפים החלו להפיץ קמפיין דיוג (פישינג) ממוקד ואיכותי אשר שם לו למטרה את קהל הלקוחות של חברת LiveDNS. חברה זו היא מהמוכרות והגדולות בישראל בתחום רישום שמות מתחם (דומיינים) ואחסון אתרים. ההונאה הנוכחית מתמקדת באחת הפעולות הרגישות והחשובות ביותר עבור כל בעל אתר אינטרנט: חידוש תקופת הרישום של הדומיין. אובדן דומיין משמעותו לרוב אובדן האתר כולו, ולכן בעלי אתרים נוטים להגיב במהירות וללא היסוס כאשר הם מקבלים התראה על פקיעת תוקף קרובה. נקודת התורפה הזו בדיוק היא מה שמנוצל כעת על ידי גורמים עוינים.

תחכום פסיכולוגי: התראת הפישינג בתוך הודעת הפישינג

אחד המאפיינים הבולטים והמרתקים בקמפיין הנוכחי הוא השימוש ההפוך בפסיכולוגיה של המשתמש. הודעת הדואר האלקטרוני המתחזה שנשלחת לקורבנות נראית מקצועית, רשמית ומעוצבת ברוח המותג של LiveDNS. אולם, מה שהופך אותה למסוכנת במיוחד הוא העובדה שבתוך גוף המייל שילבו התוקפים "אזהרת אבטחה" הממליצה למשתמש להיזהר מניסיונות פישינג ברשת.

זהו צעד מניפולטיבי מבריק מצידם של התוקפים. כאשר נמען קורא אזהרה רשמית מפני הונאות, המוח האנושי נוטה באופן אוטומטי לתת אמון רב יותר בטקסט עצמו ובשולח, מתוך הנחה שגורם זדוני לא היה מזהיר מפני הונאה. טקטיקה זו נועדה להרדים את עירנותו של קורבן התקיפה ולייצר תחושת ביטחון מדומה רגע לפני שהוא לוחץ על הקישור ההרסני.

מאיפה יש לתוקפים את המידע האישי שלי?

רבים מהגולשים שנחשפו להודעות הללו מביעים פליאה על רמת הדיוק של התוקפים. ההודעות אינן נשלחות בנוסח כללי כגון "לקוח יקר", אלא נוקבות בשמו המדויק של הנמען, בכתובת הדואר האלקטרוני הנכונה שלו, והכי חשוב – בשם הדומיין האמיתי שנמצא בבעלותו ושאכן רשום תחת LiveDNS או חברות אחרות.

ההסבר לכך פשוט למדי ואינו מצריך פריצה למאגרי המידע של החברה עצמה. התוקפים מבצעים איסוף מודיעין גלוי באמצעות מערכות כדוגמת Whois. מערכת ה-Whois העולמית וזו של איגוד האינטרנט הישראלי (ISOC-IL) מציגות באופן פומבי פרטים אודות בעלי דומיינים, כולל שמות מלאים, כתובות דואר אלקטרוני ותאריכי תפוגה של שמות המתחם. תוקפי סייבר כותבים סקריפטים (תוכנות אוטומטיות) הסורקים את המאגרים הללו ללא הרף, שואבים את המידע, ומייצרים רשימות תפוצה ממוקדות בדיוק אכזרי.

כיצד פועל מנגנון העוקץ שלב אחר שלב

המתקפה בנויה ממספר שלבים מוגדרים היטב שנועדו להוביל את המשתמש להזנת פרטיו מבלי לעורר חשד:

- השלב הראשון הוא קבלת הודעת אימייל דחופה לכאורה, המתריעה כי הדומיין של העסק או האתר הפרטי עומד לפקוע ממש בקרוב.

- ההודעה מדגישה כי אי-חידוש מיילי יוביל לנפילת האתר, פגיעה בדירוג בגוגל או אף אובדן מוחלט של הכתובת לטובת מתחרים.

- בגוף ההודעה מופיע כפתור או קישור בולט הקורא למשתמש לבצע "חידוש מהיר".

- לחיצה על הקישור מעבירה את הגולש לאתר אינטרנט מתחזה, שאינו קשור כלל לחברת LiveDNS האמיתית.

- באתר המזויף, המשתמש מתבקש להזין את פרטי כרטיס האשראי שלו כדי לשלם את אגרת החידוש.

- ברגע שהפרטים מועברים לידי התוקפים, הם נשמרים במאגר זדוני ומשמשים לביצוע רכישות עתידיות או נמכרים ברשת האפלה (Dark Web), בעוד שהדומיין של הלקוח כמובן אינו מחודש בפועל.

סכנת הפישינג הממוקד (Spear Phishing)

מתקפה זו מסווגת כ"פישינג ממוקד" (Spear Phishing). בשונה מפישינג מסורתי, שבו שולחים מיליוני הודעות גנריות בתקווה שמישהו יילכד ברשת ("שיטת המצליח"), פישינג ממוקד מותאם אישית לקורבן. התוקף יודע בדיוק מול מי הוא עומד ומהו הנכס שברשותו. רמת ההמרה (הצלחת ההונאה) בפישינג ממוקד גבוהה בעשרות אחוזים מאשר בהונאות רגילות, שכן המסר נראה רלוונטי, הגיוני, ומגיע בדיוק בזמן הנכון מבחינת הקורבן (לעיתים קרובות סמוך למועד החידוש האמיתי של הדומיין).

דרכי זיהוי: כיצד נבחין בין הודעה לגיטימית להונאה?

כדי לא ליפול קורבן להונאה מתוחכמת שכזו, חובה לשים לב למספר דגלי אזהרה קריטיים שמופיעים תמיד, גם במתקפות המוצלחות ביותר:

- אינדיקטורים בכתובת האתר (URL): זהו קו ההגנה הראשון והחשוב מכל. בקמפיין המדובר, התוקפים משתמשים בכתובת מתחזה כמו

https://live-dns.com(שימו לב למקף המפריד). הכתובות הרשמיות של החברה הן לרובlivedns.co.ilאו תת-הדומייןdomains.livedns.co.il. תוקפים תמיד ישתמשו בכתובת שנראית דומה למקור, אך מכילה שינויים קלים כמו הוספת מקף, החלפת סיומת (למשל com במקום co.il) או שגיאת כתיב קטנה. - בדיקת כתובת השולח: אל תסתפקו בשם התצוגה (Display Name) שמופיע בתיבת המייל. לחצו על שם השולח ובדקו מהי כתובת האימייל האמיתית שממנה נשלחה ההודעה. תוקפים לרוב משתמשים בכתובות מזויפות, שירותי מייל חינמיים או שרתים פרוצים שאינם קשורים לדומיין האמיתי של החברה.

- יצירת לחץ ודחיפות: הונאות תמיד ידרשו מכם לפעול באופן מיידי. משפטים כמו "החשבון שלך יינעל בעוד 24 שעות" או "הדומיין שלך יימחק מיד" נועדו לגרום לכם לפעול מתוך לחץ וללא מחשבה הגיונית.

צעדי מניעה והגנה: מה לעשות כעת?

כדי להגן על נכסי הדיגיטל שלכם באופן רציף, כדאי לאמץ הרגלי עבודה קבועים ובטוחים:

- התעלמו מקישורים בהודעות דוא"ל, במיוחד כאשר מדובר בבקשות תשלום או הזנת סיסמאות. במקום ללחוץ, פתחו דפדפן חדש, הקלידו בעצמכם את כתובת האתר של LiveDNS (או של כל חברה אחרת שאתם עובדים מולה), התחברו לחשבונכם האישי ובדקו האם באמת קיימת התראה על חידוש.

- הפעילו שירותי הסתרת פרטים (Domain Privacy) במידה והדבר מתאפשר על פי חוקי רשם הדומיינים במדינה שלכם. עבור דומיינים בסיומת הישראלית (co.il), לעיתים המידע גלוי כברירת מחדל, ולכן חשוב להיות מודעים לכך ולגלות ערנות.

- השתמשו באמצעי אימות חזקים עבור פאנל ניהול הדומיינים שלכם, כולל אימות דו-שלבי (2FA) במידת האפשר. כך, גם אם תוקף יצליח להשיג את הסיסמה שלכם, הוא לא יוכל לגשת לנכסים מבלי לאשר את הכניסה דרך המכשיר הנייד שלכם.

נפלתם קורבן? הפעולות המיידיות שעליכם לנקוט

אם עברתם על ההנחיות ובטעות הזנתם את פרטי האשראי שלכם באתר המתחזה, זמן התגובה שלכם הוא קריטי למיזעור הנזק:

- צרו קשר באופן מיידי עם חברת האשראי שלכם. הסבירו להם שנפלתם קורבן להונאת רשת (פישינג), בקשו לבטל את הכרטיס שהוזן לחלוטין ולחסום כל חיוב עתידי שעלול להתבצע בו.

- היכנסו לאתר האמיתי של LiveDNS (באמצעות הקלדה ישירה בדפדפן) ושנו מיד את סיסמת הגישה לחשבונכם. אם השתמשתם באותה סיסמה גם בשירותים אחרים ברשת, שנו אותה גם שם בהקדם האפשרי.

- פנו לשירות הלקוחות הרשמי של חברת האחסון כדי לעדכן אותם באירוע ולוודא שהדומיין שלכם אכן מוגן ולא בוצעו בו שינויים לא מורשים.

מבט לעתיד אבטחת המידע בישראל

הקמפיין נגד לקוחות LiveDNS ממחיש עד כמה הונאות הרשת הופכות ליותר ויותר כירורגיות. התוקפים מבינים שהונאות כלליות כבר אינן מספקות את הסחורה, ולכן הם משקיעים משאבים ניכרים באיסוף מודיעין על קורבנות פוטנציאליים וביצירת ממשקים מתחזים ברמה גבוהה מאוד. כמנהלי אתרים ובעלי עסקים, ההבנה שהמידע הטכני שלנו חשוף לגורמים זדוניים היא הצעד הראשון בהגנה. עלינו לאמץ תרבות של חוסר אמון בריא בכל הודעה הדורשת מאיתנו פעולה כספית או מסירת מידע רגיש, ולהעדיף תמיד כניסה יזומה ובלתי תלויה למערכות הניהול שלנו. בסופו של יום, המערכת המאובטחת ביותר בעולם עדיין תלויה בשיקול הדעת של המשתמש היושב מול המסך.